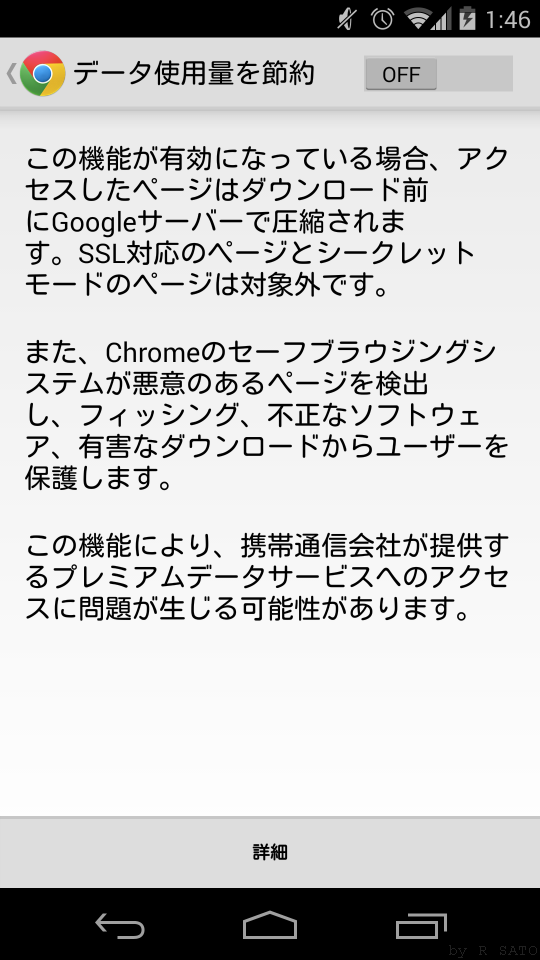

Android版Chromeのバージョン32が出ました。

新機能の1つに「Chromeでのデータ使用量を最大50%節約。[設定]>[帯域幅の管理]>[データ使用量を節約]で設定できます。

」とあります。

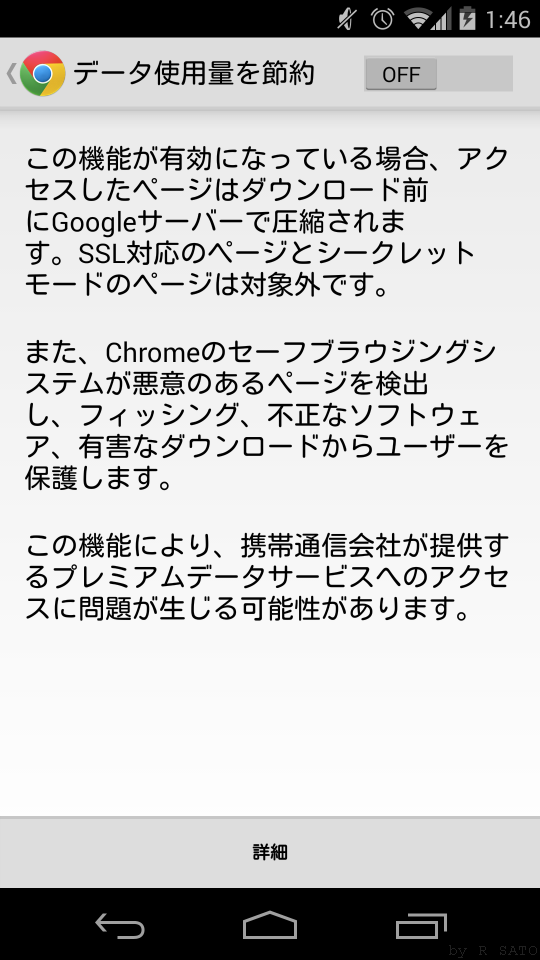

データ使用量を節約

この機能が有効になっている場合、アクセスしたページはダウンロード前にGoogleサーバで圧縮されます。SSL対応のページとシークレットモードのページは対象外です。

また、Chromeのセーフブラウジングシステムが悪意のあるページを検出し、フィッシング、不正なソフトウェア、有害なダウンロードからユーザーを保護します。

この機能により、携帯通信会社が提供するプレミアムデータサービスへのアクセスに問題が生じる可能性があります。

Googleによる通信量削減プロキシみたいなものでしょうか。設定をONにして、ちょっとパケットをのぞいてみたいと思います。

なんか盛り上がっていたので考えをいくつか。

これの、

2.パスワードの有効期間設定 パスワードに有効期限を設定し、利用者に定期的に変更させる

についてTwitterはじめ議論を呼んでいます。

いくら定期的に変更しようがリストに当たれば被害が出ます。リストが進化すればその危険性は高まります。

重要なのは、公開サービスで使用するパスワードは、リストに対する防御力を高めておく事だと思います。例えば、以下のような対策です。

- パスワードポリシーを過度にしない範囲で設定する。

- 以前使用したパスワードを許容する。

- 同じものの再使用禁止は、一定以上で安全な文字列の量を減らす危険性があります。

- また、利便性を著しく損ね、平易なパスワードの使用につながるでしょう。

- 他のサービスとの使い回しをさせないように注意喚起する。

これらに加えて、上記資料内の「攻撃による被害の拡大を防ぐ対策」にある「アカウントロックアウト」は攻撃許容回数を減らすのに非常に有用でしょう。

ここまではよく言われる事ですね。

議論したい点

ちょっと珍しい方法をいくつかのサイトで見た事があります。

- サービス提供側でIDやパスワードの前後に任意の文字列を追加指定して、安易な文字列を安易でなくする。

文字列の質が良ければ、安全性と利便性を損ねなさそうな方法ではあると思うのですがいかがでしょう。

注意

注意として、管理者パスワードは性質が異なりますので、この議論とは別に行う必要があります。徳丸さんの記事が詳しいです。

Linux系のシステムの場合は、wheelグループを指定してsuなどで管理者(root)になれるユーザーを限定するのも有効だと思います。

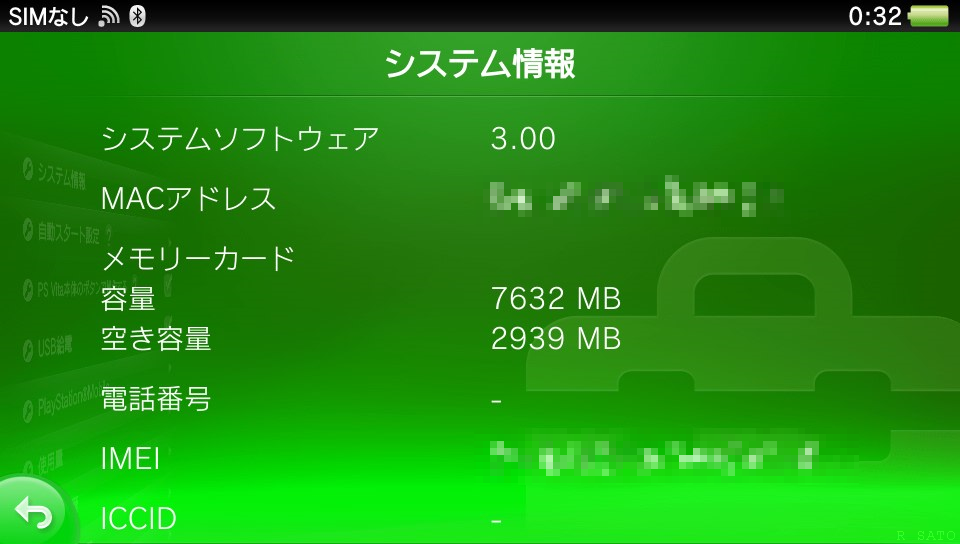

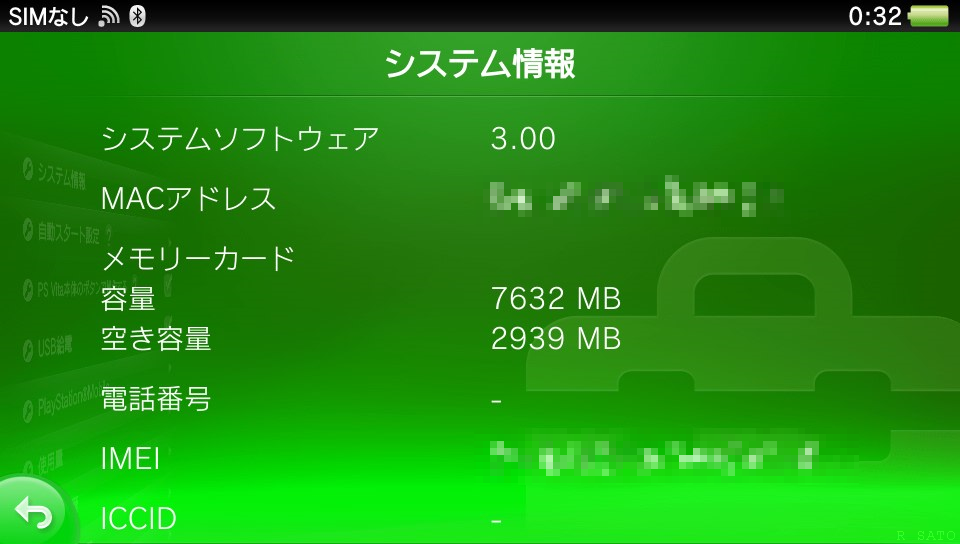

2013年11月5日にPS Vitaのシステムソフトウェアが3.00になっていました。

更新される主な機能にPocketStation対応が大きいみたいですが、ここではSSL/TLS通信で使用される暗号の組み合わせであるCipherSuiteを見てみたいと思います。

取得データについては各種デバイスのCA証明書やCipherSuiteを調査しているKenji Urushima様に提供しています。

[追記が5件ありますので、続きからどうぞ]

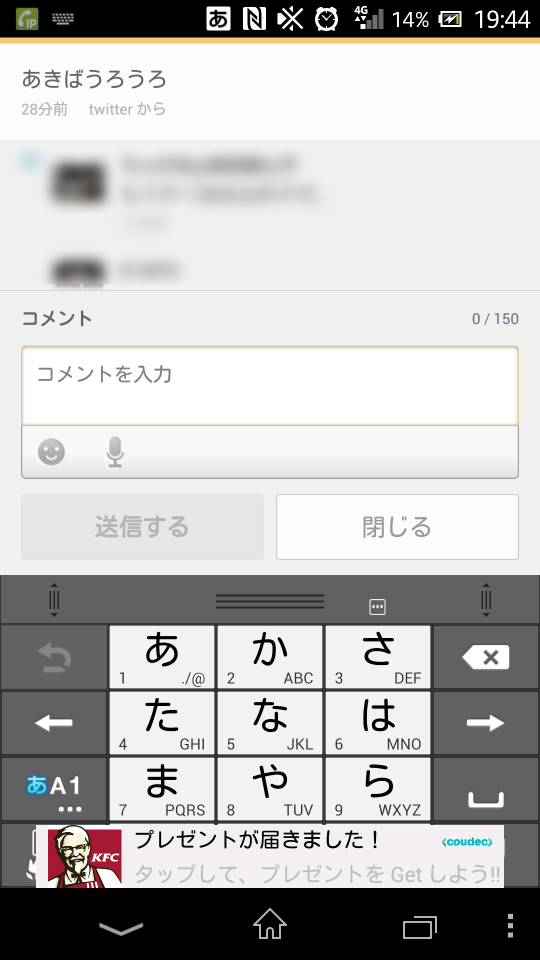

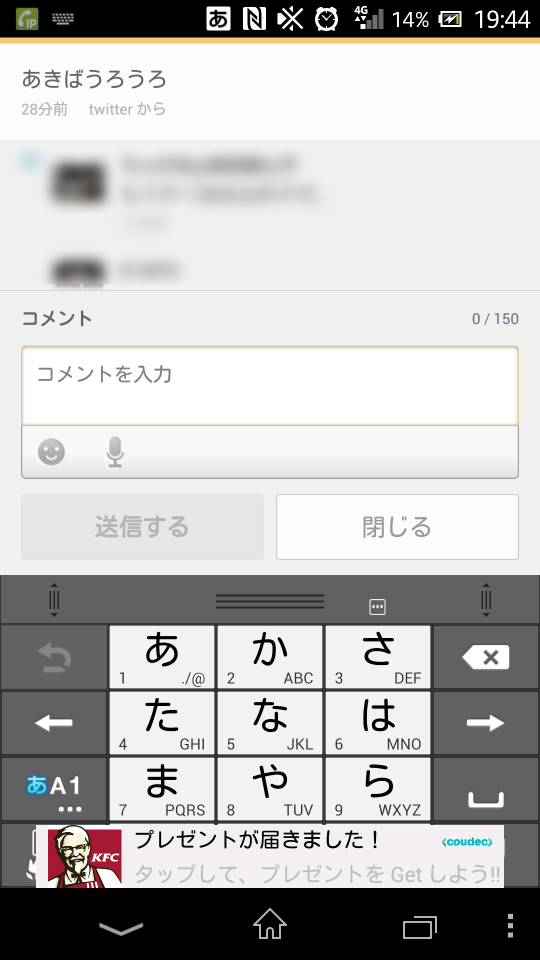

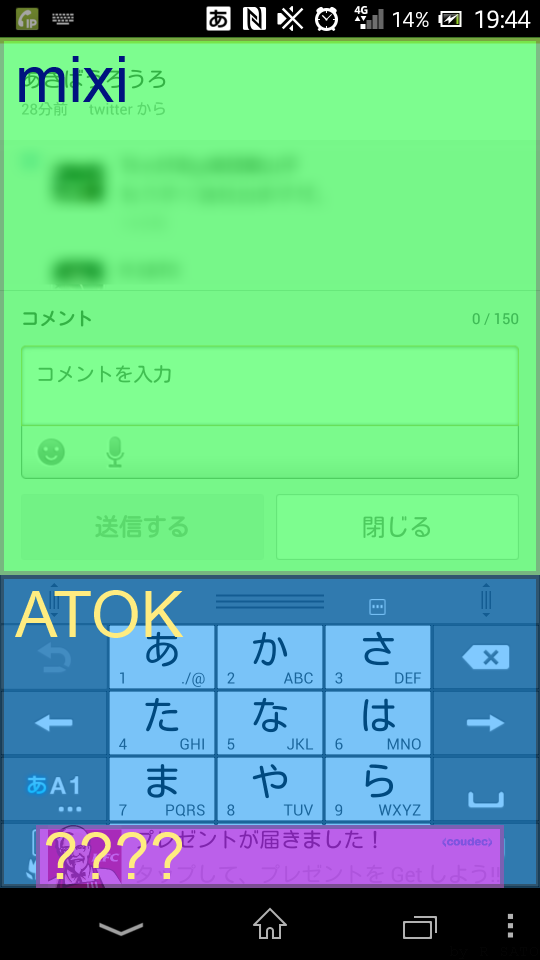

昨日夕方にmixiのAndroidアプリを使用していたところ、こんな画面になりました。

状況はTwitterと連携していたmixiボイスに対してコメントが来たため、さらに返信しようとしたところです。IME(ATOK)のキーボードの上にケンタッキーのロゴとともに「プレゼントが届きました!タップして、プレゼントをGetしよう!!」という広告と思われるものです。

なんだこれ?と思ったら消えてしまいました(上のスクリーンショットはアプリ起動を繰り返して再現しました)。文字入力をしようとテキストボックスをタップしてキーボードを表示させたところです。キーに重なっているのでうっかり広告をタップするところでした。

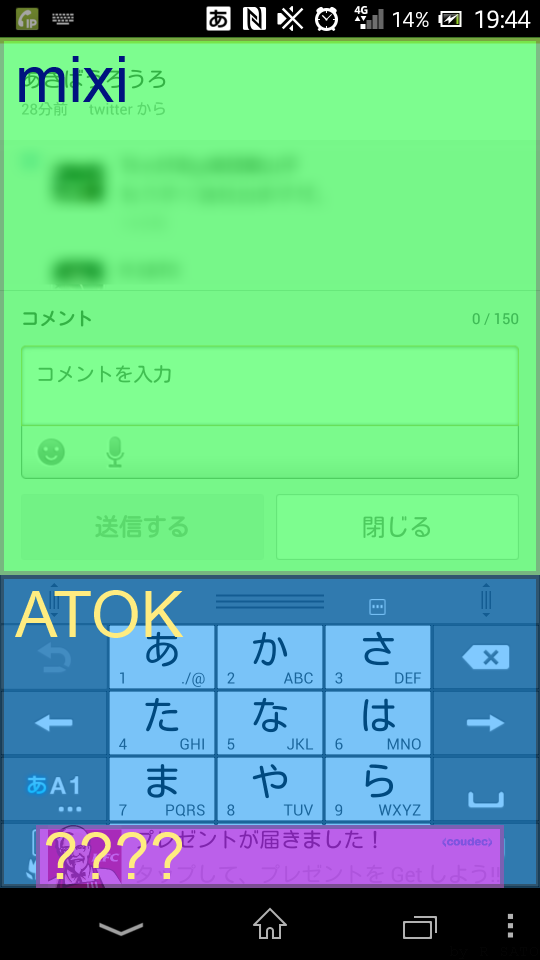

気になったのは、何がこの広告の表示を行っているかというところだったので、右上の水色で書かれている「coudec」をWeb検索してみました。株式会社ミクシィマーケティングによる収益化プラットフォームです。よくある広告主とアプリ開発者をつなぐサービスですね。

さて、問題にしたいのは表示方法です。一言でいうと、「そこでいいの?」です。

ちょっと色分けしてみました。お前何者だっ。

懸念としては2点くらい。どちらもユーザーの混乱を招きかねないものです。

- IMEのキーボードをはじめとした、各種ユーザーが行った操作により今の画面の上または一部を占有して表示されるUIの誤操作

- 今回のこの表示はユーザーが意図したものではない

- タイミングによってはユーザーは広告をクリックする場合がある

- UIが切り離されることにより、そのUIの表示者が不明確になる

- 最初はATOKが出している可能性も考えました

- Webではフィッシングに近い?

Webページの場合、広告は広告であるとわかるという点が安心してWebサイトを回れる条件のひとつになっていると思います。アプリも同じですよね。

今回は広告の表示方法に関する話題でした。

[追記]本件は日本Androidの会のTwitterアカウントおよびFacebookへ、およびお問い合わせフォームにてご連絡済みです。

[追記2]お問い合わせフォームの返信として対応のご連絡をいただきました。ありがとうございました。

ABC 2013 Springが開催中です。別件のために時間が取られそうだったので参加はしないでいいかなぁと思っていたらのですが、ちょっと空きそうなので参加申し込みだけしました。

参加申し込みフォームで良くない点を見つけたので記録しておきます。動作はIE, Firefox, Chromeで確認しています。

- HTTPのトップページから参加申し込みをすると、HTTPで参加申し込みフォームが表示されます。以降、入力→確認→完了まですべてHTTPで通信されます。

- トップページのスキームをHTTPSにしてから参加申し込みをしても、HTTPで参加申し込みフォームが表示されます。トップページ内のリンク先がHTTP指定で書かれているようです。

- 参加申し込みフォームはスキームをHTTPSにしても表示されます。以降、入力→確認→完了まですべてHTTPSで通信されます。

まとめると、通常のマウス操作では参加申し込みはHTTPで行われている事になります。SSL証明書を取得しているのに、重要な通信のほとんどでSSL/TLSが使用されていません。これは非常に良くないので修正をするべきです。

(参加申し込み完了ページにGlobalSignのマークが貼ってあったのですが、何か違和感があるなぁと思って調べたら案の定でした)

[追記あり] Java SE 6に

Bouncy Castleを入れて性能比較しました。

----

なんかいろいろ勘違いしているので助けてください(泣

7月28日(現地時間)にJava SE 7およびJDK7がリリースされました。

楕円曲線暗号(ECC)- いくつかのECCベースのアルゴリズム(ECDSA/ECDH)を提供する新しいネイティブ・プロバイダがJava SE 7リリースに追加されました。

Java SE 6にも

Java ™ Cryptography Architecture Standard Algorithm Name Documentation にあるように、"EC"および"HOGEwithECDSA"が使えるみたいなので、Java SE 7のネイティブプロバイダとの性能比較とかできるのでは?と思い、早速コードを書いてみました。

128ビットのブロック暗号

CamelliaをC#で利用します。

(今回はソースコードを含むので、ちょっと長めです)

続きからどうぞ。

テスト用に環境を作った(といってもルータの無線LAN設定を変更しただけ)ので、早速試してみました。

無線LANのアダプタ(子機)はPCに装着しておきます(手持ちのスティックタイプの物を使いました) CDを入れてPCの電源を入れると、BackTrack 3が起動します。

マニュアルには"BT3 Wireless Router Password Search and Operation"とあり、BackTrack 3上でのSpoonWepの使い方が示されていました。

ちなみに本体には

技適マークがないので、日本では使えません。部屋の肥しになりました(笑)

これだけだと悔しいので、手元の無線LAN環境を使って、BackTrack 3を試してみたいと思います。

#試験で疲れたので今日はここまで

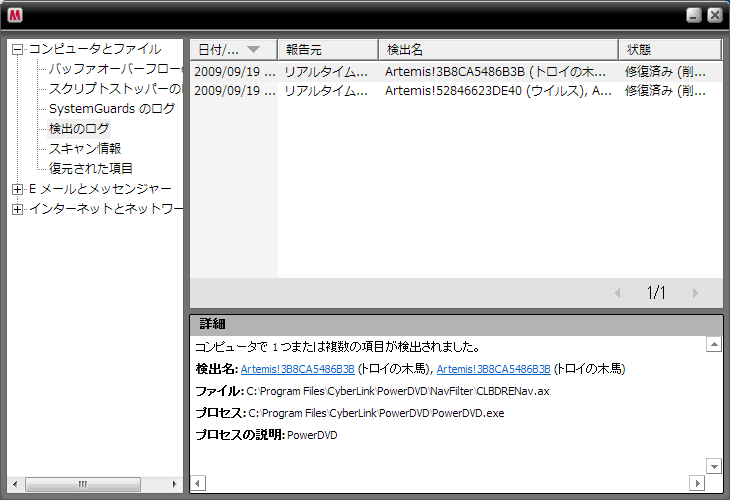

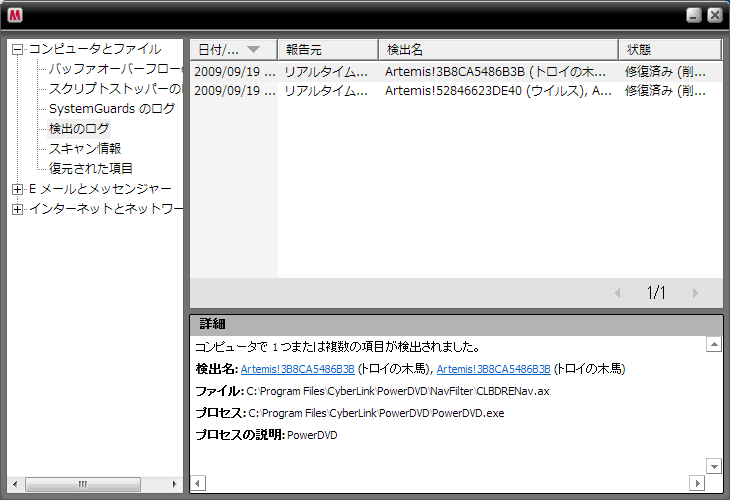

地デジを録画したBDを再生しようと、PowerDVDを立ち上げるも、80040265エラーが起きて再生できませんでした。

PowerDVDの再インストール後に、アップデートパッチを実行したところ、マカフィーが反応してインストールが失敗しました。

仕方ないのでリアルタイムスキャンをオフにしてアップデート、オンにしてからPowerDVDを起動したら、再度マカフィーが反応。

ログを見ると、不審ファイル検出技術の「Artemis」がPowerDVDのCLBDRENav.axを削除しているようです。

セキュリティのためにもパッチは当てたいんだけれど、どうしようかなぁ...